එයාර්ටැග් ස්මාර්ට් ලොකේටරය සති දෙකක් තිස්සේ වෙළඳපොළට පැමිණ නැති අතර එය දැනටමත් හැක් කර ඇත. මෙය ජර්මානු ආරක්ෂක විශේෂඥ තෝමස් රොත් විසින් රැකබලා ගන්නා ලදී, ඔහු Stack Smashing යන අන්වර්ථ නාමයෙන් හඳුන්වනු ලබන අතර, ඔහුට සෘජුවම ක්ෂුද්ර පාලකය තුළට විනිවිද යාමට සහ පසුව එහි ස්ථිරාංග වෙනස් කිරීමට හැකි විය. විශේෂඥයා ට්විටර් හි පළ කිරීම් හරහා සියල්ල ගැන දැනුම් දුන්නේය. ක්ෂුද්ර පාලකය තුළට ඇතුල් වීම නිසා ඔහුට AirTag එක පාඩු ප්රකාරයේදී සඳහන් කරන URL ලිපිනය වෙනස් කිරීමට ඉඩ ලබා දුන්නේය.

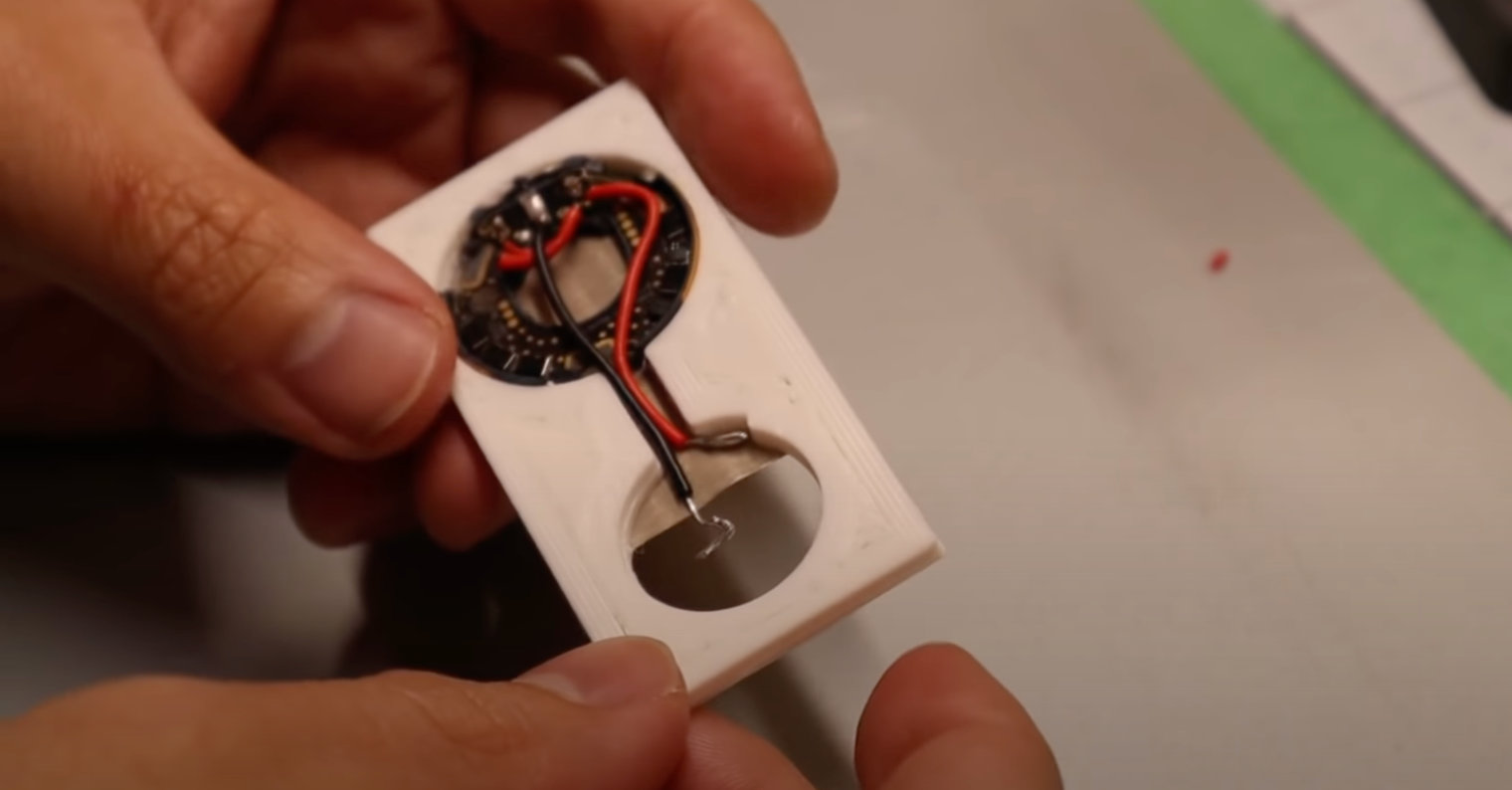

ඔව්!!! පැය ගණනක් උත්සාහ කිරීමෙන් (සහ එයාර්ටැග් 2 ක් ගඩොල් කිරීම) පසු මට එයාර්ටැග් හි ක්ෂුද්ර පාලකයට ඇතුළු වීමට හැකි විය! 🥳🥳🥳

/cc @කොලිනොෆ්ලින් @LennertWo pic.twitter.com/zGALc2S2Ph

- ගොඩවල් කඩා දැමීම (@ghidraninja) මැයි 8, 2021

ප්රායෝගිකව, එය ක්රියා කරන්නේ එවැනි ලොකේටරයක් අලාභ ප්රකාරයේ ඇති විට, යමෙකු එය සොයාගෙන එය ඔවුන්ගේ අයිෆෝන් වෙත (එන්එෆ්සී හරහා සන්නිවේදනය සඳහා) තබන පරිදි, දුරකථනය ඔවුන්ට වෙබ් අඩවියක් විවෘත කිරීමට ඉදිරිපත් වනු ඇත. නිෂ්පාදිතය සාමාන්යයෙන් ක්රියා කරන ආකාරය මෙයයි, එය පසුව මුල් හිමිකරු විසින් සෘජුවම ඇතුළත් කළ තොරතුරු වෙත යොමු කරයි. කෙසේ වෙතත්, මෙම වෙනස් කිරීම හැකර්වරුන්ට ඕනෑම URL එකක් තෝරා ගැනීමට ඉඩ සලසයි. පසුව AirTag සොයා ගන්නා පරිශීලකයාට ඕනෑම වෙබ් අඩවියකට පිවිසිය හැක. රොත් ට්විටර් හි කෙටි වීඩියෝවක් ද බෙදා ගත්තේය (පහත බලන්න) සාමාන්ය සහ හැක් කරන ලද එයාර් ටැග් අතර වෙනස පෙන්නුම් කරයි. ඒ අතරම, දැන් කෙසේ හෝ සිදු කර ඇති උපාංගයේ දෘඩාංග හැසිරවීමට එරෙහිව ඇති ලොකුම බාධාව මයික්රොකොන්ට්රෝලරයට ඇතුළු වීම බව සඳහන් කිරීමට අප අමතක නොකළ යුතුය.

ඇත්ත වශයෙන්ම, මෙම අසම්පූර්ණකම පහසුවෙන් සූරාකෑමට ලක් වන අතර වැරදි අත්වලින් අනතුරුදායක විය හැකිය. හැකර්වරුන්ට මෙම ක්රියා පටිපාටිය භාවිතා කළ හැකිය, උදාහරණයක් ලෙස, තතුබෑම් සඳහා, එහිදී ඔවුන් ගොදුරු වූවන්ගෙන් සංවේදී දත්ත ලබා ගනී. ඒ සමගම, එය දැන් AirTag වෙනස් කිරීම ආරම්භ කළ හැකි අනෙකුත් පංකා සඳහා දොර විවෘත කරයි. Apple සමාගම මෙය සමඟ කටයුතු කරන්නේ කෙසේද යන්න දැනට අපැහැදිලි ය. නරකම අවස්ථාව නම්, මේ ආකාරයෙන් වෙනස් කරන ලද ලොකේටරය තවමත් සම්පූර්ණයෙන් ක්රියාත්මක වන අතර එය Find My ජාලය තුළ දුරස්ථව අවහිර කළ නොහැක. දෙවන විකල්පය වඩා හොඳ ශබ්ද. ඇය පවසන පරිදි, Cupertino හි යෝධයාට මෘදුකාංග යාවත්කාලීනයක් හරහා මෙම කරුණට ප්රතිකාර කළ හැකිය.

ඉක්මන් ආදර්ශනයක් ගොඩනගා ඇත: නවීකරණය කරන ලද NFC URL සමග AirTag 😎

(බලය සඳහා පමණක් භාවිතා කරන කේබල්) pic.twitter.com/DrMIK49Tu0

- ගොඩවල් කඩා දැමීම (@ghidraninja) මැයි 8, 2021

එය විය හැකිය ඔබට උනන්දුවක්

හුදෙක් සංවේදනයක්, අනවශ්ය ලෙස පිම්බුණු බුබුලක්. AirTag හි මූලික අරමුණට මෙය විශාල බලපෑමක් නැත. මම හිතන්නේ අපි කිසිසේත්ම අපේ key fobs විශාල වශයෙන් හැක් කිරීම ගැන කරදර විය යුතු නැහැ.

සහ ඔහු අත්කරගත්තේ කුමක්ද? එය කාටවත් යහපතක් වන්නේ කෙසේදැයි මට නොපෙනේ.

ඔව්, ඒක තමයි Apple සමාගමේ ප්රසිද්ධ ආරක්ෂාව :-(

මට නම්, AirTag යනු සම්පූර්ණයෙන්ම නිෂ්ඵල උපාංගයකි! වෙළඳපොලේ තවත් බොහෝ ඒවා ඇත, එකම කාර්යයන් සහ මිලෙන් තුනෙන් එකකට ප්රසාද දීමනාවක් ලෙස :-)